Multi-Cloud-Strategien werden häufig als strukturelle Antwort auf Vendor Lock-in interpretiert.

Die zugrunde liegende Annahme ist klar:

Wer Workloads auf mehrere Anbieter verteilt, reduziert Abhängigkeit.1

Diversifikation soll Resilienz erzeugen.

Doch Diversifikation ist nicht gleich Austauschbarkeit.

Optionalität definiert sich nicht über die Anzahl der Provider in einem Architekturdiagramm.

Sie definiert sich darüber, ob eine Fähigkeit ersetzt werden kann, ohne ein systemisches Redesign auszulösen.

Die Verteilung von Workloads kann Konzentrationsrisiken reduzieren.

Strukturelle Verflechtungen löst sie nicht automatisch auf.2

Optionalität ist kein Beschaffungsergebnis.

Sie ist eine architektonische Eigenschaft.

1. Verteilung ist nicht gleich Austauschbarkeit

Eine Multi-Cloud-Landschaft kann Ausdruck bewusster Risikodiversifikation sein.

Infrastruktur verteilt sich über Hyperscaler.

SaaS-Plattformen stammen von unterschiedlichen Anbietern.

Regulatorische Exponierung wird geografisch gestreut.

Austauschbarkeit entsteht dadurch nicht zwingend.

Wenn der Austausch einer CRM-Plattform Anpassungen in Analytics, Identitätsmanagement, Billing-Integration oder Workflow-Orchestrierung erzwingt, reicht die Abhängigkeitsoberfläche über das System selbst hinaus.

Die Wechselkosten beschränken sich nicht auf Lizenzen.

Sie wirken sich auf Prozesslogik, Datenverträge und operative Routinen aus.3

Architektonische Abhängigkeit zeigt sich in Ripple-Effekten.

Sind diese groß, ist Optionalität gering – unabhängig von der Anzahl genutzter Clouds.

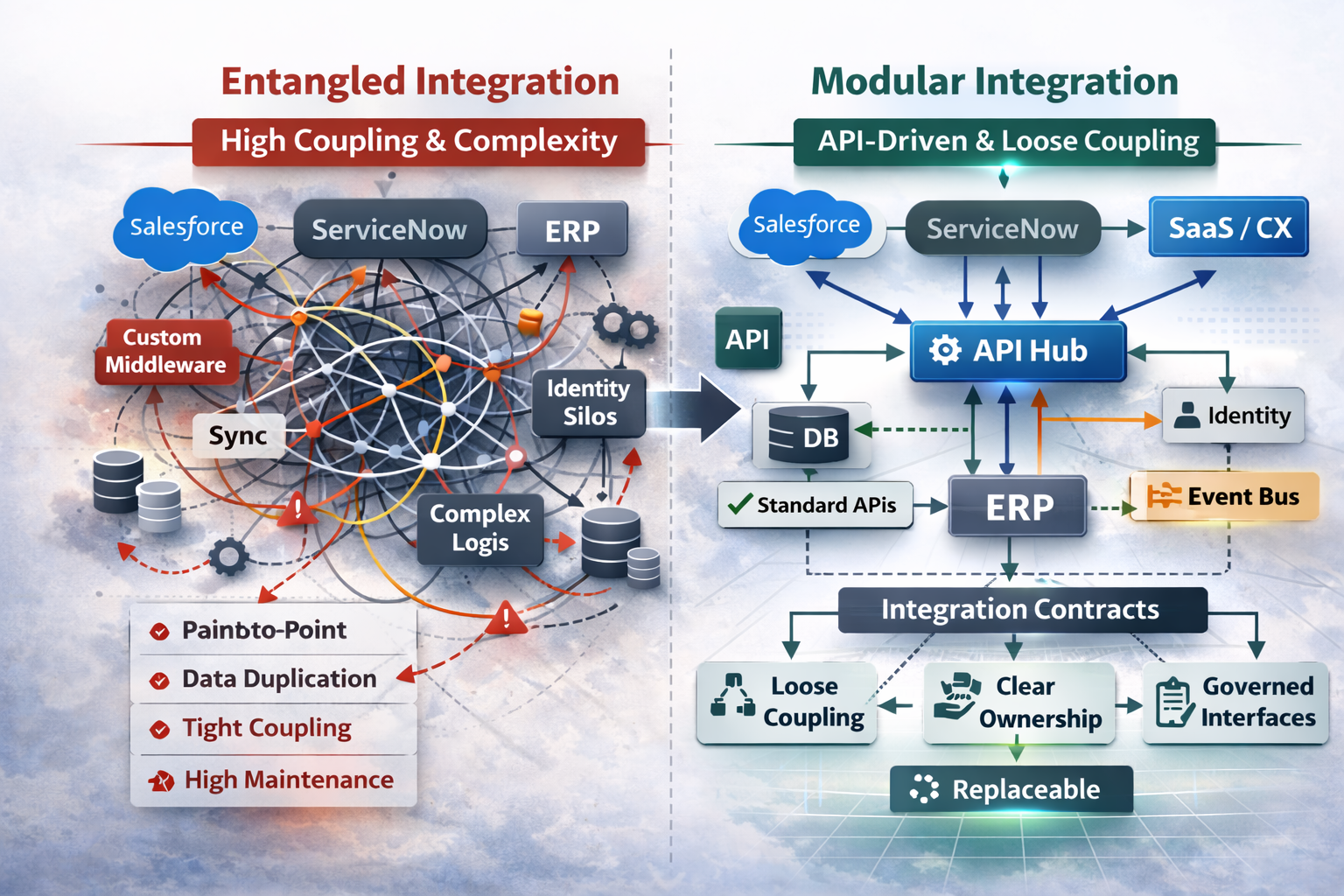

2. Modularität als Voraussetzung für Optionalität

Strategische Optionalität entsteht aus Modularität.

Modularität ist keine Stilfrage.

Sie ist strukturelle Voraussetzung für Austauschbarkeit.4

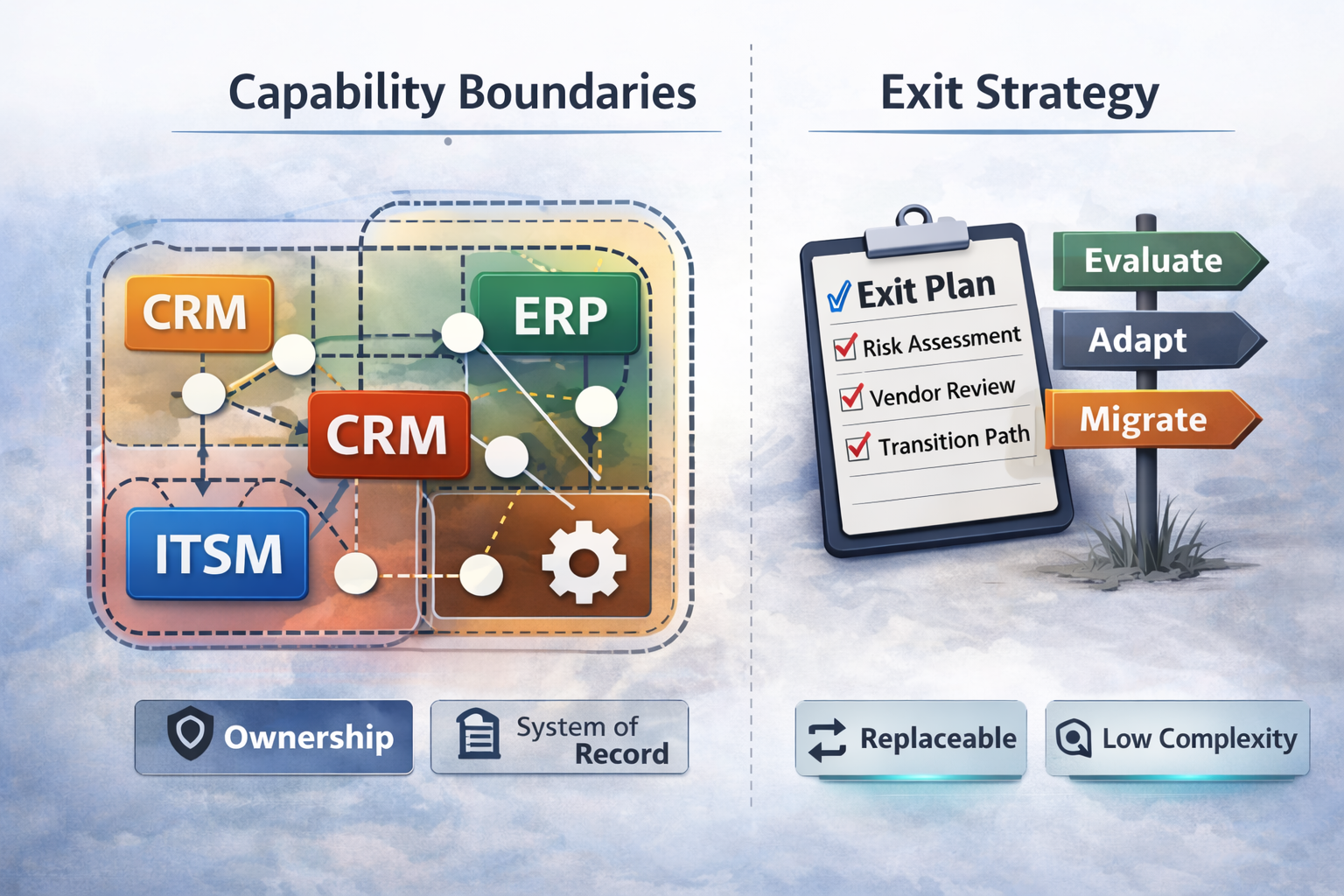

Fachliche Modularität

Fähigkeiten benötigen klare Grenzen.

Ownership muss explizit sein.

System-of-Record-Verantwortung darf nicht mehrdeutig sein.

Wenn mehrere Plattformen gemeinsam einen Geschäftsprozess verantworten, ohne klare Domänentrennung, führt der Austausch eines Systems zur Neuverteilung von Verantwortung im gesamten Landscape.

Diese Neuverteilung beeinflusst Reporting, Integrationssemantik und operative Abläufe.

Klare Capability-Grenzen reduzieren den Blast Radius von Veränderung.

Technische Modularität

Technische Modularität zeigt sich in stabilen Integrationsverträgen und kontrollierter Kopplung.

Indikatoren sind:

- APIs als dauerhafte Fähigkeitsgrenzen

- Datenmodelle mit klarer Domänenzuordnung

- Trennung von Applikations- und Integrationslogik

- Zurückhaltende Nutzung proprietärer Laufzeitumgebungen in Kernprozessen

Werden anbieterspezifische Services tief in Geschäftslogik eingebettet, sinkt die Austauschbarkeit.

Modularität zeigt sich darin, Implementierungen ändern zu können, ohne Verantwortlichkeiten neu zu definieren.

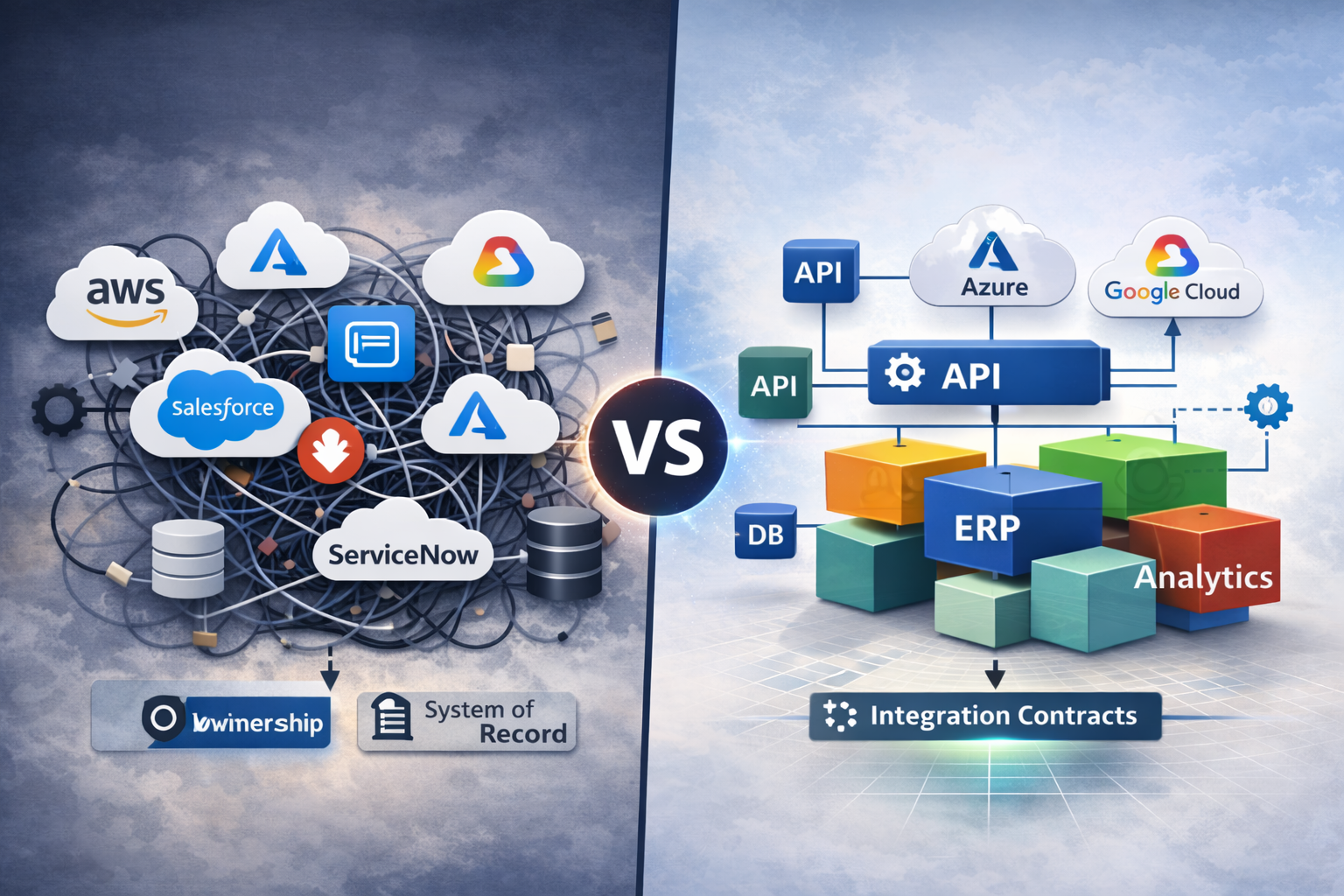

3. Die Integrationsschicht als Diagnosefläche

Die Integrationsschicht wird häufig als technische Infrastruktur betrachtet.

In Wirklichkeit ist sie die sichtbarste Manifestation struktureller Abhängigkeit.

Systeme, die über konsistente und versionierte APIs integriert sind, erzeugen typischerweise flachere Integrationsarchitekturen:

- Weniger Transformationsschichten

- Geringere Orchestrierungskomplexität

- Begrenzte Custom-Middleware

- Klare Datenverantwortung

Demgegenüber führen kontinuierliche Objektsynchronisation, transformationslastige Middleware und plattformübergreifende Identitätsverflechtung zu zunehmender struktureller Kopplung.5

Integrationskomplexität erhöht Monitoring-Aufwand.

Monitoring-Aufwand erhöht operative Exponierung.

Operative Exponierung erhöht Risiko und Kosten.

Die Form der Integrationsarchitektur offenbart die tatsächliche Abhängigkeitstiefe präziser als jede Multi-Cloud-Strategie.

4. Wenn Multi-Cloud Komplexität verstärkt

Ohne modulare Disziplin kann Multi-Cloud Komplexität erhöhen.6

Jeder zusätzliche Anbieter bringt:

- Ein eigenes Identity-Modell

- Einen eigenen Observability-Stack

- Eigene Compliance-Anforderungen

- Eigene Release-Zyklen

- Eigene Failure-Modes

Werden Integrationsmuster nicht bewusst vereinfacht, kumuliert strukturelle Komplexität.

Ausfälle bleiben selten isoliert.

Sie propagieren entlang von Integrationspfaden.

Diversifikation kann so in Fragmentierung übergehen.

5. Optionalität als Governance-Disziplin

Optionalität entsteht nicht zufällig.

Sie erfordert bewusste architektonische Steuerung.7

Dazu gehören:

- Explizite Capability-Mappings

- Klare System-of-Record-Definition

- Integrationsverträge als langfristige architektonische Grenzen

- Szenario-Modellierung möglicher Substitution

- Bewertung des Blast Radius vor tiefer Plattformintegration

Optionalität bedeutet nicht permanente Migrationsbereitschaft.

Sie bedeutet bewusste Abhängigkeitsentscheidung.

Governance macht Abhängigkeiten sichtbar.

Sichtbarkeit ermöglicht Entscheidung.

Entscheidung erhält Handlungsfähigkeit.

Optionalität ist das Resultat struktureller Klarheit.

Fazit

Multi-Cloud verteilt Anbieter.

Modularität verteilt Risiko.

Strategische Optionalität entsteht nicht durch die Anzahl genutzter Clouds.

Sie entsteht durch architektonische Grenzen, die Veränderung ermöglichen, ohne das Gesamtsystem zu destabilisieren.

Optionalität ist keine Topologie.

Sie ist ein struktureller Zustand.

References

-

Munnangi, V. K. R. (2025). Multi-Cloud and Hybrid Cloud Strategies for Enterprise API Architectures. Journal of Computer Science and Technology Studies. ↩︎

-

Opara-Martins, J. S., Sahandi, R., & Tian, F. (2016). Critical analysis of vendor lock-in and its impact on cloud computing migration: A business perspective. Journal of Cloud Computing. ↩︎

-

“Vendor lock-in”, Wikipedia (2026). ↩︎

-

“Multicloud”, Wikipedia (2025). ↩︎

-

Integration research (2025). Integration von Unternehmensprozessen. ↩︎

-

Promethium Guide (2025). Multi-Cloud Data Strategy: Avoiding Vendor Lock-In. ↩︎

-

Cloud adoption governance frameworks (various sources). ↩︎